Сколько раз вы слышали, что ваши данные не защищены, что современные технологии серьезно угрожают глобальной безопасности? К сожалению, отчасти, мы должны обосновать эти слухи, так как почти в повестке дня обнаружены системные недостатки, особенно в мире смартфонов Android, которые слишком часто диверсифицируются за счет собственных интерфейсов, но, прежде всего, за счет выбора процессоров.

К сожалению, как мы вам сегодня скажем, главным отрицательным героем является MediaTek, известный тайваньский производитель процессоров для мобильных устройств, который зачастую плохо воспринимается мобильными пользователями из-за низкой производительности, которую он предлагает на устройствах, оборудованных такими SoC. Но сегодня история касается еще одной проблемы - уязвимости, обнаруженной в некоторых микросхемах MediaTek, потенциально опасной, которая затрагивает многие устройства.

Фактически, следует указать, что ответственность MediaTek ограничена, поскольку еще в мае 2019 года она заметила недостаток и выпустила патч для его устранения, но не все производители смартфонов внедрили и внедрили его на своих устройствах. Дело в том, что член XDA обнаружил эксплойт и использовал его, к счастью, в целях, не связанных с недобросовестностью, действительно в позитивных целях, но это не умаляет негативного потенциала, который несет недостаток безопасности.

В частности, член XDA использовал эксплойт для получения корневых разрешений у Amazon Fire Таблетки, что сложно для настроения, поскольку он в основном предполагает неблокируемый загрузчик, специально реализованный Amazon, чтобы не допустить выполнения сервисов, внешних по отношению к его экосистема. Воспользовавшись уязвимостью чипа MediaTek, моддеру удалось получить root-права путем обхода разблокировки загрузчика.

Опасная уязвимость обнаружения в SoC MediaTek: узнайте, находится ли ваш Xiaomi в опасности

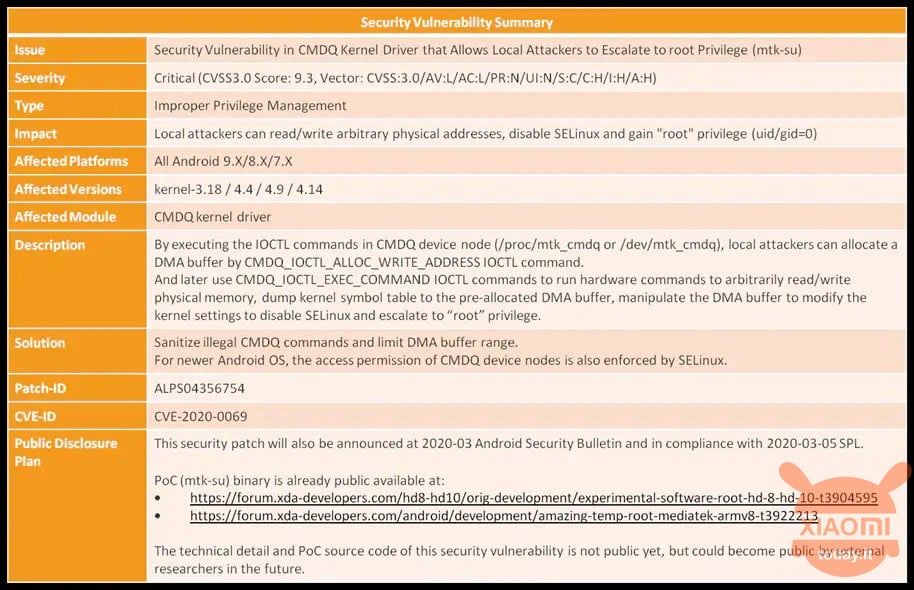

Эта уязвимость присутствует на следующих чипсетах MediaTek:MT6735, MT6737, MT6738, MT6739, MT6750, MT6753, MT6755, MT6757, MT6758, MT6761, MT6762, MT6763, MT6765, MT6771, MT6779, MT6795, MT6797, MT6799, MT8163, MT8167, MT8173, Среди задействованных устройств мы находим это Сяоми Редми 6, Редми 6А Прикрепите меня Redmi Note 4 чтобы назвать несколько.

Вы удивитесь, почему эта уязвимость настолько опасна, и ответ таков: загрузчик позволяет проверить подпись в загрузочном образе операционной системы, что позволяет загружаться только с официальным программным обеспечением, то есть там, где гарантируется стандарт безопасности, но если мы разблокируем загрузчик, получив root-права, мы, безусловно, получим преимущества на фронте моддинга, но мы также подвергаем себя потенциальным рискам, таким как доступ к личной информации.

Но в этом случае опасность представляет тот факт, что мы можем получить права root без разблокировки загрузчика, с возможностью делать это удаленно, через внешнее приложение, которое выполняет строки вредоносного кода без ведома пользователя. . В любом случае, сам MediaTek поделился заметками об уязвимости, которая присутствует в версиях ядра Linux 3.18, 4.4, 4.9 и 4.14 с версиями Android Nougat, Oreo и Pie.

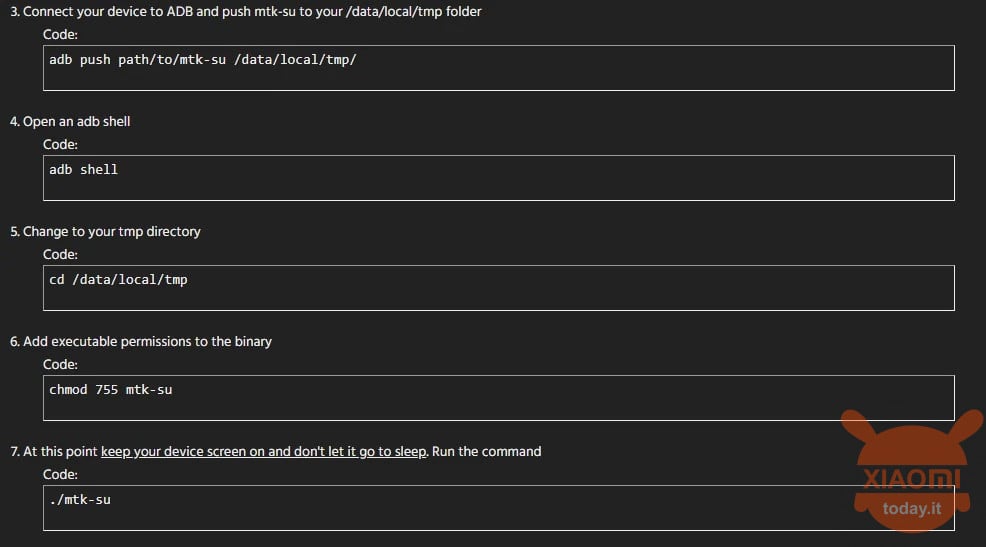

Но как проверить, подвержена ли эта уязвимость вашему устройству? Вы можете продолжить проверку с помощью скрипта, выпущенного на форуме XDA и доступного здесь: если вы получаете доступ к оболочка di корень это означает, что уязвимость MediaTek-su может быть использована на вашем устройстве. Если это так, вам просто нужно надеяться, что обновление будет предоставлено производителем вашего устройства или что оно получит обновления для системы безопасности в марте 2020 года.